A novembre del 2025 il congresso degli Stati Uniti ha approvato l’Epstein files transparency act, chiedendo alla procuratrice generale Pam Bondi di rendere pubblicamente disponibili, “in un formato consultabile e scaricabile, tutti i file relativi al procedimento penale nei confronti del defunto molestatore sessuale di minori Jeffrey Epstein”. L’atto conteneva anche le regole da seguire per la pubblicazione e la revisione del materiale, imponendo l’omissione, per esempio, di nomi di vittime e delle immagini di morte o violenza o pornografia minorile. La storia dei crimini di Epstein è iniziata nel 2005 e non è ancora finita.

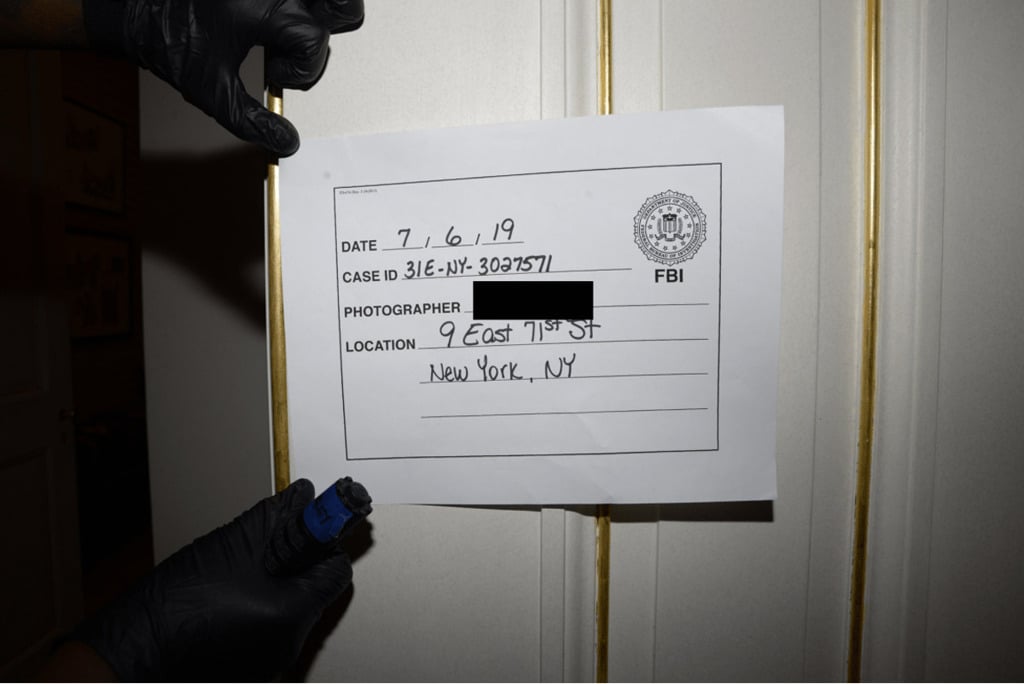

Dopo una prima pubblicazione a dicembre del 2025, il 30 gennaio del 2026 il sito ufficiale del dipartimento di giustizia statunitense ha reso disponibili più di tre milioni di documenti, fra cui email, messaggi, articoli di giornale, accuse non verificate, foto, video, appuntamenti, deposizioni, atti dei processi. Secondo alcune ricostruzioni, mancano almeno altrettanti documenti all’appello.

È interessante osservare come siano stati messi in pratica i requisiti dell’atto. Partiamo dalla possibilità di consultarli: il sito dove sono stati caricati i documenti ha un suo motore di ricerca. Si può cercare una parola e vedere il risultato. Ma quanto è rilevante o informativo sapere che la parola artificial è contenuta in più di 1500 documenti? Semplice: non lo è. Però quei 1.500 documenti sono anche scaricabili. A uno a uno manualmente oppure, con un po’ di competenze informatiche, usando un software apposito. Non c’è la possibilità di selezionare i file e scaricarli in blocco in formato compresso. Per entrambi i criteri, quindi, sono soddisfatti dei requisiti minimi, che non facilitano la consultazione e l’analisi dell’archivio. E poi, una volta che li abbiamo scaricati, che si fa?

La possibilità di scaricare i documenti e fare ricerche al loro interno non basta a superare gli ostacoli di un eccesso di informazioni, molte delle quali semplicemente irrilevanti, altre davvero difficili da elaborare.

Veniamo, poi, alle omissioni. Dopo aver analizzato personalmente molti file e dopo aver seguito le polemiche e le reazioni dei giorni immediatamente successivi al 30 gennaio, posso affermare che i criteri di scelta delle informazioni da nascondere sono difficili da capire. Alcuni file sembrano essere stati elaborati in maniera automatica. Ci sono video fatti interamente da fotogrammi neri con la scritta redacted (l’equivalente di omissis). Ci sono documenti excel composti da decine di migliaia di celle tutte nere. Ci sono fotografie con volti di donna oscurati senza motivo apparente, con il risultato di far sembrare immediatamente colpevoli di qualcosa le altre persone ritratte.

A volte un dettaglio oscurato in uno scambio di email è rivelato in un altro. E poi sono state esposte pubblicamente molte vittime della rete di Epstein. Così, in un secondo momento, molti file sono stati eliminati dal dipartimento di giustizia: non sappiamo esattamente quanti. Sappiamo, però, che Pam Bondi si è rifiutata di scusarsi per questo errore gravissimo.

Confusione e verifiche

In tutto il mondo c’è chi prova a ricostruire i contenuti originali per poi renderli disponibili aggregati in formato torrent. Questo complica ancora di più le cose a chi vuole analizzare i documenti, visto che dentro a quegli archivi non ufficiali potrebbero esserci file aggiunti o modificati da malintenzionati. Ma la confusione non finisce qui. L’informatico Mahmoud al Quds ha scoperto, per esempio, che alcuni file censurati contengono anche il codice a 64-bit con cui erano scritte alcune email. Probabilmente è un errore del dipartimento che consente di ricostruire il contenuto originale del file, aggirando gli omissis.

E poi, cosa dovremmo fare, esattamente, con questi documenti? Dipende. Si può curiosare in modo casuale nei file, per esempio: non ha senso impedirlo né sarebbe possibile. Ma nel farlo serve un po’ di preparazione e di consapevolezza: sapere che si potrebbero trovare documentazioni di reati orribili; cercare di non interpretare arbitrariamente parole e frasi; cercare di non farsi coinvolgere troppo emotivamente. Gli Epstein files sono davvero un tunnel degli orrori, ma siccome le informazioni al loro interno sono, complessivamente, molto rilevanti, ci vuole cautela nel maneggiarle. “Il sovraccarico di informazioni è diventato un’arma per esasperare”, si legge nella newsletter Assistente civico. E per farci rassegnare al fatto che sia “impossibile sapere qualcosa per certo, comprenderne il significato e le conseguenze, di qualsiasi notizia si tratti”.

Ogni volta che qualcuno trova qualcosa e lo ripubblica senza aver fatto troppe verifiche, rischia di diffondere inesattezze. E le inesattezze fanno il gioco di chi prova a minimizzare questa storia. Mi è capitato, per esempio, di vedere un post su Facebook molto condiviso. Lo aveva pubblicato una persona con parecchio seguito: aveva scambiato una foto pubblicitaria per la foto di una vittima. L’autore del post lo ha poi rimosso, ma intanto quell’informazione falsa aveva raggiunto un bel numero di persone.

Per un giornalista è interessante cercare storie, sapendo, però, che c’è il rischio di trovare conferme alle proprie idee preconcette. Se cerchiamo i russi, il Mossad, gli arabi, li troviamo. Perché la rete di potere di cui Epstein faceva parte è transnazionale. Di fronte a uno scenario così complesso bisogna dotarsi di strumenti utili. E in questo ci aiutano le intelligenze artificiali: se usate con competenza, possono contribuire a trovare schemi, ricorrenze, prove e possono anche proteggerci un po’ dagli orrori contenuti nei documenti.

Ecco perché sto costruendo un archivio – che penso di rendere pubblico, se funzionerà come spero – per consentire di fare ricerche davvero utili nei documenti. Per farlo sto usando Pinpoint, uno strumento gratuito sviluppato per giornalisti e attivisti, e sto documentando il modo in cui lavoro. E le scelte che faccio.

Ci sono altri progetti simili online che abbiamo segnalato la settimana scorsa su Artificiale. Alcuni di questi hanno addirittura interfacce gradevoli, che simulano account di posta elettronica o fanno grafici. Il problema è che occorre avere le garanzie che i file siano davvero tutti e solo quelli originali. Non basta: bisogna fare un lavoro di etichettatura perché l’archivio possa essere davvero utile.

Pinpoint consente di filtrare i documenti per persone, istituzioni o località nominate, per esempio. Una volta fatta una selezione di documenti che ci possono interessare, si può chiedere a Gemini, il modello linguistico integrato nello strumento, di fare un riassunto del ruolo di una certa persona o di indicare chi è passato in un certo luogo o cosa si sono detti i protagonisti di alcune comunicazioni. Una volta trovato qualcosa di interessante, si possono usare quelle informazioni con la funzione di deep research di strumenti come Gemini o ChatGpt. Poi bisogna verificare attentamente tutte le informazioni che si trovano e continuare a investigare.

In un giorno di lavoro ho archiviato ed etichettato più di quarantamila documenti: non avrei mai potuto farlo senza un software. Quei documenti, adesso, sono velocemente consultabili e analizzabili: Gemini è in grado di fare riassunti, citare i documenti che usa come fonte, creare sequenze di eventi temporali, trovare comportamenti ricorrenti.

Seguendo questo metodo ho trovato parecchie storie interessanti che approfondirò. In una, per esempio, c’è Lesley Groff, un’assistente di Epstein che era stata protetta dal patteggiamento del finanziere nel 2008. Groff parla con la dipendente di un servizio di concierge a distanza, offerto da una nota società finanziaria a pochi eletti, su invito. La dipendente del servizio accetta di prenotare per conto di Groff un volo che non verrà mai preso da nessuno. La passeggera, spiega Groff, dovrà poter mostrare di essere passata da Londra per andare a Miami. Chiunque fosse, però, non è mai salita su quel volo: è stata portata direttamente da Roma a Miami con un volo privato. Perché? E quante altre volte la rete di Epstein ha aggirato controlli in questo modo?

In un’altra storia, la protagonista è una giovane ragazza russa, prima attivista per Putin e poi venture capitalist negli Stati Uniti. Sospettata di aver venduto informazioni ai servizi segreti russi, oggi vive ancora negli Stati Uniti e raccoglie centinaia di milioni di dollari per il suo fondo di investimento. Le email che si è scambiata con Epstein e con Groff sono centinaia.

Queste vicende mostrano quanto gli Epstein files siano importanti ancora oggi. Jeffrey Epstein era una persona potente e un criminale. Dai documenti emergono i suoi legami con le persone di cui si è circondato e che lo hanno avvicinato per i motivi più vari, ma comunque legati a soldi, favori, sesso, potere e crimini orrendi. Ma Jeffrey Epstein era soltanto uno dei tanti nodi di una rete di potere. Dai documenti emerge il metodo con cui questa rete opera.

Le attività illecite di Epstein risalgono a prima del 2007 e sono continuate per più di dieci anni, anche dopo un’ammissione di colpevolezza e un patteggiamento nel 2008. Sarebbe ingenuo pensare che Epstein fosse l’unico motore di quelle attività o la persona più importante o più potente coinvolta. Sarebbe ingenuo pensare che la rete di Epstein si sia semplicemente dissolta con la sua scomparsa. Ecco perché è rilevante lavorare con metodo agli Epstein files. Ed ecco perché è utile farlo con le macchine più potenti che abbiamo a disposizione: le intelligenze artificiali.

Questo testo è tratto dalla newsletter Artificiale.

|

Iscriviti a Artificiale |

Cosa succede nel mondo dell’intelligenza artificiale. Ogni venerdì, a cura di Alberto Puliafito.

|

| Iscriviti |

|

Iscriviti a Artificiale

|

|

Cosa succede nel mondo dell’intelligenza artificiale. Ogni venerdì, a cura di Alberto Puliafito.

|

| Iscriviti |

Internazionale pubblica ogni settimana una pagina di lettere. Ci piacerebbe sapere cosa pensi di questo articolo. Scrivici a: posta@internazionale.it